[解读IDS入侵检测系统术语]入侵检测技术07年已经取得了越来越多的应用,很多用户对IDS(入侵检测系统)具体信息并不是十分了解,但随着其快速发展,我们有必要了解IDS,为日后做好准备。与IDS相关的新名词也日...+阅读

入侵检测作为一种积极主动地安全防护技术,提供了对内部攻击、外部攻击和误操作的实时保护,在网络系统受到危害之前拦截和响应入侵。因此被认为是防火墙之后的第二道安全闸门,在不影响网络性能的情况下能对网络进行监测。 入侵检测(Intrusion Detection)是对入侵行为的检测。它通过收集和分析网络行为、安全日志

1、审计数据

2、其它网络上可以获得的信息以及计算机系统中若干关键点3的信息,检查网络或系统中是否存在违反安全策略4的行为和被攻击的迹象。 第一代网络安全技术在设计之初,人们最先想到的防护手段是“保护”。其原理是通过保护和隔离达到保密的安全目的,核心是保护和隔离。各式各样的防火墙技术在这一时段成为了信息安全的主要技术,得到了长足的发展和广泛的应用。随着时间的推移,人们在实际应用中发现仅依靠保护技术已不能阻挡所有的入侵,于是逐渐产生了第二代网络安全技术,跟第一代网络安全技术相比主动的、及早的发现并阻止可能的入侵和非法操作成为了它的主要指导思想。其代表和核心就是检测技术,因此检测技术逐渐的已经成为了国际研究的热点。随着攻击者经验的日趋丰富,攻击工具与手法日趋多样,各种木马、扫描技术的发展已经远远的降低了非法入侵用户计算机的难度。传统、单一的安全技术和策略已无法满足对安全高度敏感的部门需要,无论是优秀的防火墙技术还是在技术上独占鳌头的入侵检测技术都难以保证用户信息和网络的安全。在实际应用环境中,入侵检测通常情况下都是作为防火墙的合理补充,帮助系统对付网络攻击,入侵检测系统的应用扩展了系统管理员的安全管理能力,提高了信息安全基础结构的完整性。因此,安全技术的发展就需要从结构、策略管理、检测技术等方向提出新的入侵检测思路。

入侵检测起什么作用

CNNIC发布的《中国互联网络发展状况统计报告》显示,中国现已有几千万上网用户。因此,越来越多的公司将其核心业务向互联网转移、服务成为当前IT业另一个生长点,但网络安全作为一个无法回避的问题呈现在人们面前。随着计算机网络知识的普及,攻击者越来越多,知识日趋成熟,攻击工具与手法日趋复杂多样,单纯的防火墙策略已经无法满足对安全高度敏感的部门的需要,网络 的防卫必须采用一种纵深的、多样的手段。网络环境也变得越来越复杂,各式各样的复杂的设备,需要不断升级、补漏的系统使得网络管理员的工作不断加重,不经意的疏忽便有可能造成安全的重大隐患。于是,入侵检测系统成为了安全市场上新的热点,不仅愈来愈多的受到人们的关注,而且已经开始在各种不同的环境中发挥其关键作用。

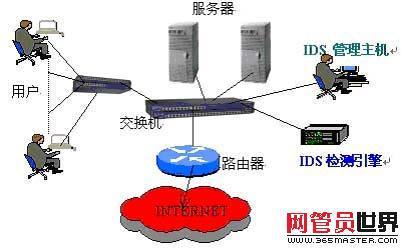

入侵检测系统(IDS) 由于入侵检测系统的市场在近几年中飞速发展,许多公司投入到这一领域上来。Internet Security System(ISS)、思科、赛门铁克等公司都推出了自己的产品。 系统组成 IETF将一个入侵检测系统分为四个组件:事件产生器(Event generators);事件分析器(Event analyzers);响应单元(Response units );事件数据库(Event databases )。 事件产生器的目的是从整个计算环境中获得事件,并向系统的其他部分提供此事件。事件分析器分析得到的数据,并产生分析结果。响应单元则是对分析结果作出作出反应的功能单元,它可以作出切断连接、改变文件属性等强烈反应,也可以只是简单的报警。事件数据库是存放各种中间和最终数据的地方的统称,它可以是复杂的数据库,也可以是简单的文本文件。

为什么要把自适应应用于入侵检测

入侵检测作为一种积极主动地安全防护技术,提供了对内部攻击、外部攻击和误操作的实时保护,在网络系统受到危害之前拦截和响应入侵。因此被认为是防火墙之后的第二道安全闸门,在不影响网络性能的情况下能对网络进行监测。入侵检测(Intrusion Detection)是对入侵行为的检测。它通过收集和分析网络行为、安全日志

1、审计数据

2、其它网络上可以获得的信息以及计算机系统中若干关键点3的信息,检查网络或系统中是否存在违反安全策略4的行为和被攻击的迹象。第一代网络安全技术在设计之初,人们最先想到的防护手段是“保护”。其原理是通过保护和隔离达到保密的安全目的,核心是保护和隔离。各式各样的防火墙技术在这一时段成为了信息安全的主要技术,得到了长足的发展和广泛的应用。随着时间的推移,人们在实际应用中发现仅依靠保护技术已不能阻挡所有的入侵,于是逐渐产生了第二代网络安全技术,跟第一代网络安全技术相比主动的、及早的发现并阻止可能的入侵和非法操作成为了它的主要指导思想。其代表和核心就是检测技术,因此检测技术逐渐的已经成为了国际研究的热点。随着攻击者经验的日趋丰富,攻击工具与手法日趋多样,各种木马、扫描技术的发展已经远远的降低了非法入侵用户计算机的难度。传统、单一的安全技术和策略已无法满足对安全高度敏感的部门需要,无论是优秀的防火墙技术还是在技术上独占鳌头的入侵检测技术都难以保证用户信息和网络的安全。在实际应用环境中,入侵检测通常情况下都是作为防火墙的合理补充,帮助系统对付网络攻击,入侵检测系统的应用扩展了系统管理员的安全管理能力,提高了信息安全基础结构的完整性。因此,安全技术的发展就需要从结构、策略管理、检测技术等方向提出新的入侵检测思路。...

计算机毕业论文浅谈计算机网络安全维护中入侵检测技术的有效应用

入侵检测技术在维护计算机网络平安中的使用

(一)基于网络的入侵检测 基于网络的入侵检测方式有基于硬件的,也有基于软件的,不过二者的任务流程是相反的。它们将网络接口的形式设置为混杂形式,以便于对全部流经该网段的数据停止时实监控,将其做出剖析,再和数据库中预定义的具有攻击特征做出比拟,从而将无害的攻击数据包辨认出来,做出呼应,并记载日志。 1.入侵检测的体系构造 网络入侵检测的体系构造通常由三局部组成,辨别为Agent、Console以及Manager。其中Agent的作用是对网段内的数据包停止监视,找出攻击信息并把相关的数据发送至管理器;Console的次要作用是担任搜集代理处的信息,显示出所受攻击的信息,把找出的攻击信息及相关数据发送至管理器;Manager的次要作用则是呼应配置攻击正告信息,控制台所发布的命令也由Manager来执行,再把代理所收回的攻击正告发送至控制台。 2.入侵检测的任务形式 基于网络的入侵检测,要在每个网段中部署多个入侵检测代理,依照网络构造的不同,其代理的衔接方式也各不相反。假如网段的衔接方式为总线式的集线器,则把代理与集线器中的某个端口相衔接即可;假如为替换式以太网替换机,由于替换机无法共享媒价,因而只采用一个代理对整个子网停止监听的方法是无法完成的。因而可以应用替换机中心芯片中用于调试的端口中,.bfblw.com 百分百论文网,,将入侵检测零碎与该端口相衔接。或许把它放在数据流的关键出入口,于是就可以获取简直全部的关键数据。 3.攻击呼应及晋级攻击特征库、自定义攻击特征 假如入侵检测零碎检测出歹意攻击信息,其呼应方式有多种,例如发送电子邮件、记载日志、告诉管理员、查杀进程、切断会话、告诉管理员、启动触发器开端执行预设命令、取消用户的账号以及创立一个报告等等。晋级攻击特征库可以把攻击特征库文件经过手动或许自动的方式由相关的站点中下载上去,再应用控制台将其实时添加至攻击特征库中。而网络管理员可以依照单位的资源情况及其使用情况,以入侵检测零碎特征库为根底来自定义攻击特征,从而对单位的特定资源与使用停止维护。

(二)关于主机的入侵检测 通常对主机的入侵检测会设置在被重点检测的主机上,从而对本主机的零碎审计日志、网络实时衔接等信息做出智能化的剖析与判别。假如开展可疑状况,则入侵检测零碎就会有针对性的采用措施。基于主机的入侵检测零碎可以详细完成以下功用:对用户的操作零碎及其所做的一切行为停止全程监控;继续评价零碎、使用以及数据的完好性,并停止自动的维护;创立全新的平安监控战略,实时更新;关于未经受权的行为停止检测,并收回报警,同时也可以执行预设好的呼应措施;将一切日志搜集起来并加以维护,留作后用。基于主机的入侵检测零碎关于主机的维护很片面细致,但要在网路中片面部署本钱太高。并且基于主机的入侵检测零碎任务时要占用被维护主机的处置资源,所以会降低被维护主机的功能。

以下为关联文档:

入侵检测系统常用的检测方法入侵检测系统常用的检测方法有特征检测、统计检测与专家系统。据公安部计算机信息系统安全产品质量监督检验中心的报告,国内送检的入侵检测产品中95%是属于使用入侵模板进行模...

大学能给我带来什么大学,曾是多少人梦寐以求的地方,曾是多少人向往憧憬的地方,我们每个人的大学生活都丰富多彩,无论是已经毕业的我们,还是正在经历大学生活的我们,都在那里留下了一段难以抹去的回忆...

围棋能给孩子带来什么好处一、注意力的集中。小小棋盘能演出有声有色的“战局”,孩子们觉得很好玩,自己俨然成了指挥作战的“将军”,故而不分胜负是不肯罢休的。时间就在对局中一分一秒的过去,半小时不觉...

亲子互动能给孩子带来什么亲子互动效益多 孩子的成长只有一次,每天短短的互动,不仅有助于孩子的发展,父母也可从中观察孩子的成长历程。“尤其当小朋友是给他人代为照顾时,更能清楚了解,孩子的发展进度跟...

油画能给孩子带来什么好处吗孩子学习油画的好处有: 1、学油画锻炼孩子的感知能力。绘画课每天都有新的内容,绘画应该是孩子距离客观世界最近、最直接的一种活动。画画的孩子每天都会在老师的带领下,专门研...

什么是入侵检测以及入侵检测的系统结构组成入侵检测(Intrusion Detection)是对入侵行为的检测。它通过收集和分析网络行为、安全日志、审计 数据、其它网络上可以获得的信息以及计算机系统中若干关键点的信息,检查网络或...

入侵检测系统的简介IDS是计算机的监视系统,它通过实时监视系统,一旦发现异常情况就发出警告。IDS入侵检测系统以信息来源的不同和检测方法的差异分为几类:根据信息来源可分为基于主机IDS和基于网...

入侵检测系统的分类及功能据其采用的技术可以分为异常检测和特征检测。 (1)异常检测:异常检测的假设是入侵者活动异常于正常主体的活动,建立正常活动的“活动简档”,当前主体的活动违反其统计规律时,认为可...

入侵检测系统和漏洞评估工具的优点在于什么呢·入侵检测系统和漏洞评估工具的优点在于:·提高了信息安全体系其它部分的完整性·提高了系统的监察能力·跟踪用户从进入到退出的所有活动或影响·识别并报告数据文件的改动...